Microsoft frigiver nødopdateringssikkerhedsopdatering til Wanacrypt Ransomware

Sikkerhed Windows 10 / / March 17, 2020

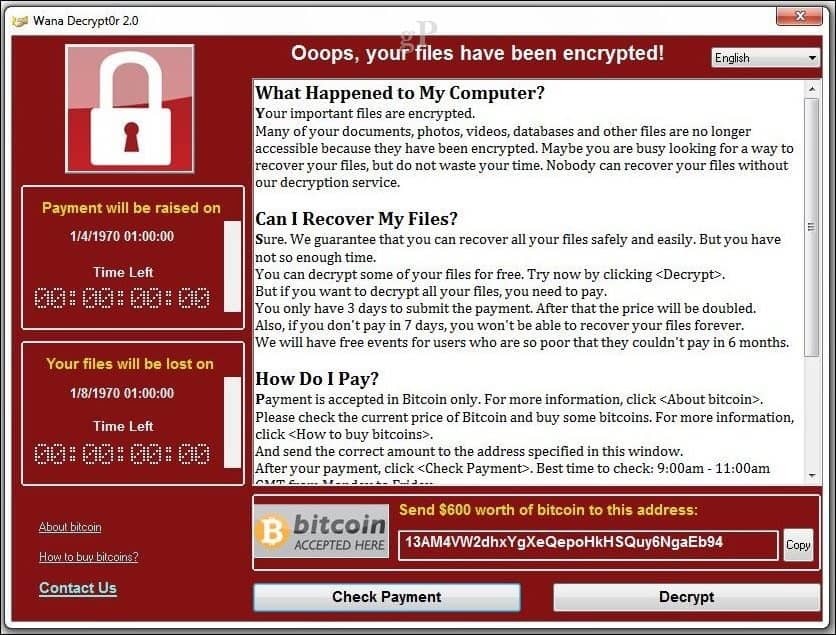

I går blev computere over hele verden, der kører tidligere versioner af Windows, målrettet mod et nyt ransomware-angreb kaldet Wanacrypt. Hvis du ikke kan opgradere til et moderne operativsystem, er her en rettelse til at beskytte din computer.

I går blev computere over hele verden, der kører tidligere versioner af Windows, såsom Windows XP (fra 2001 ...) og Windows Server 2003, påvirket af en ondsindet sårbarhed kaldet 'Wanacrypt'. Eksperter har bestemt, at den ondsindede kode tager kontrol over computeren og krypterer alle data på harddisken. Det kræver derefter betaling ved hjælp af Bitcoin for at få adgang tilbage til computeren. Det blev oprindeligt udviklet af NSA og brugt som en bagdør til systemer.

Desværre lækkede koden og endte i de forkerte hænder, hvilket resulterede i dagens situation. Kritiske alarmtjenester såsom hospitaler og retshåndhævelse i Storbritannien er stort set påvirket af 'Wanacrypt'. Slutresultatet bliver, hvis du ikke har en sikkerhedskopi af dit system med en app som

Windows XP, Windows Server 2003 og Windows 8 Få sikkerhedsrettelse til "Wanacrypt" -angreb

Alvorligheden af Wanacrypt har været så ødelæggende, at Microsoft udviklede en rettelse til forældede versioner af sine Windows-operativsystemer. Selvom rettelsen ikke kan vende virkningerne af et inficeret system, forhindrer det sårbare versioner af Windows i at blive inficeret, i det mindste fra denne specifikke malware.

Softwarefirmaet detaljeret i et blogindlæg foranstaltninger, som kunderne kan tage for at beskytte og fjerne den ondsindede software fra deres systemer.

I dag var mange af vores kunder over hele verden og de kritiske systemer, de er afhængige af, ofre for ondsindet “WannaCrypt” -software. Det var smertefuldt at se virksomheder og enkeltpersoner, der blev berørt af cyberattacks, som dem, der er rapporteret i dag. Microsoft arbejdede hele dagen for at sikre, at vi forstod angrebet og iværksatte alle mulige handlinger for at beskytte vores kunder. Denne blog formulerer de trin, som enhver enkeltperson og virksomhed skal tage for at forblive beskyttet. Derudover tager vi det yderst usædvanlige trin med at levere en sikkerhedsopdatering for alle kunder til beskytte Windows-platforme, der kun er i tilpasset support, herunder Windows XP, Windows 8 og Windows Server 2003. Kunder, der kører Windows 10, blev ikke målrettet mod angrebet i dag.

Detaljer er nedenfor.

- I marts frigav vi en sikkerhedsopdatering, der adresserer sårbarheden, som disse angreb udnytter. De, der har Windows Update aktiveret, er beskyttet mod angreb på denne sårbarhed. For de organisationer, der endnu ikke har brugt sikkerhedsopdateringen, foreslår vi, at du omgående implementerer Microsofts sikkerhedsbulletin MS17-010.

- For kunder, der bruger Windows Defender, frigav vi en opdatering tidligere i dag, der registrerer denne trussel som Løsning: Win32 / WannaCrypt. Som en ekstra "forsvar-i-dybde" -foranstaltning skal du holde opdateret anti-malware-software installeret på dine maskiner. Kunder, der kører anti-malware-software fra et hvilket som helst antal sikkerhedsfirmaer, kan bekræfte med deres udbyder, at de er beskyttet.

- Denne angrebstype kan udvikle sig over tid, så enhver yderligere forsvarsdybde strategier giver ekstra beskyttelse. (For eksempel at beskytte yderligere mod SMBv1 angreb, bør kunder overveje at blokere ældre protokoller på deres netværk).

Der blev ikke nævnt, at Windows 7, Windows Server 2007 eller Windows 10 var modtagelige for Wanacrypt ransomware. Det er klart, at dette endnu er endnu en grund til at holde din computer på det nyeste operativsystem. Ja, jeg ved, det er ikke altid at opdatere, men for at holde sig foran de onde, bruger Microsoft milliarder. Med dette i tankerne, hvis du stadig kører en ældre version af Windows, skal du overveje at opgradere til Windows 10 i dag.

Brugere på ældre udgivelser, der stadig understøttes af Microsoft, kan gøre deres del for at sikre, at angreb som disse er minimale.

- Anvend patches til dine systemer, når de bliver tilgængelige. Jeg hader at sige det, men Microsoft frigav en rettelse til dette, hvoraf de fleste blev angrebet, installerede simpelthen ikke Microsofts sikkerhedsbulletin MS17-010 lappe.

- Backup, vi taler om det hele tiden hos Groovypost, hvis du ikke gør det, er det nu et godt tidspunkt at starte.

- Vær opmærksom på dine e-mail-beskeder, og hvor de kommer fra. Wanacrypt var i stand til at infiltrere systemer via e-mail-vedhæftede filer nogle åbne intetanende.

Brugere kan downloade programrettelser til deres respektive versioner af Windows på følgende links: Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86,Windows XP SP2 x64, Windows XP SP3 x86, Windows XP Embedded SP3 x86, Windows 8 x86,Windows 8 x64