Sidst opdateret den

Da DynDNS gik ned og brød internettet, var det fordi tusinder af inficerede computere i hjem som din var blevet kapret og brugt til at iværksætte et massivt angreb på benægtelse af service. Her er en kort guide til at beskytte dig selv mod at være en uvillig deltager i den næste zombie-computer-apokalypse.

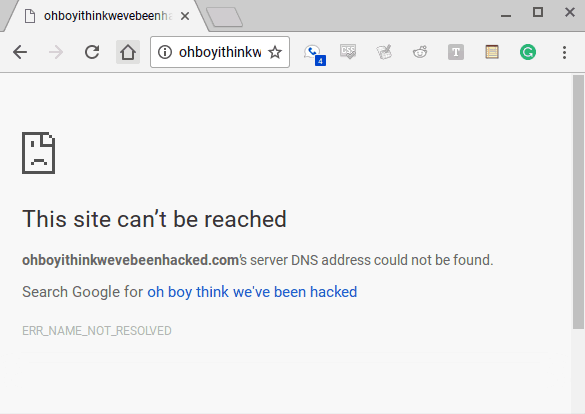

Tidligere i år kom Dyn, en af de største DNS-udbydere under angreb af et massivt botnet. Hvis du kan huske enorme skår af internettet, der gik ned en del af dagen, det var det, det hele handlede om. Dette var en Distribueret afslag på tjeneste (DDoS) angreb, hvilket dybest set betyder, at en flok computere begyndte at sende anmodninger til Dyn's servere, indtil de overbelastede og ødelagte det.

Overtager min computer? Men hvem ville gøre sådan noget?

På en måde var det mennesker som dig og mig. Men ikke frivilligt, selvfølgelig. Snarere havde nogle hackere installeret malware på en masse computere og forbrugere, der har ikke sikret deres Internet of Things (IoT) enheder

Redaktører Bemærk: Ukendt hvad alt det brummer om tingenes internet er? Læs vores introduktion til IoT. Artiklen gennemgår det grundlæggende i IoT, og hvorfor det er vigtigt, at du forstår dem, før du fylder dit hjem med smarte enheder.

Dette er, hvad de kalder a botnet. En botWhat??

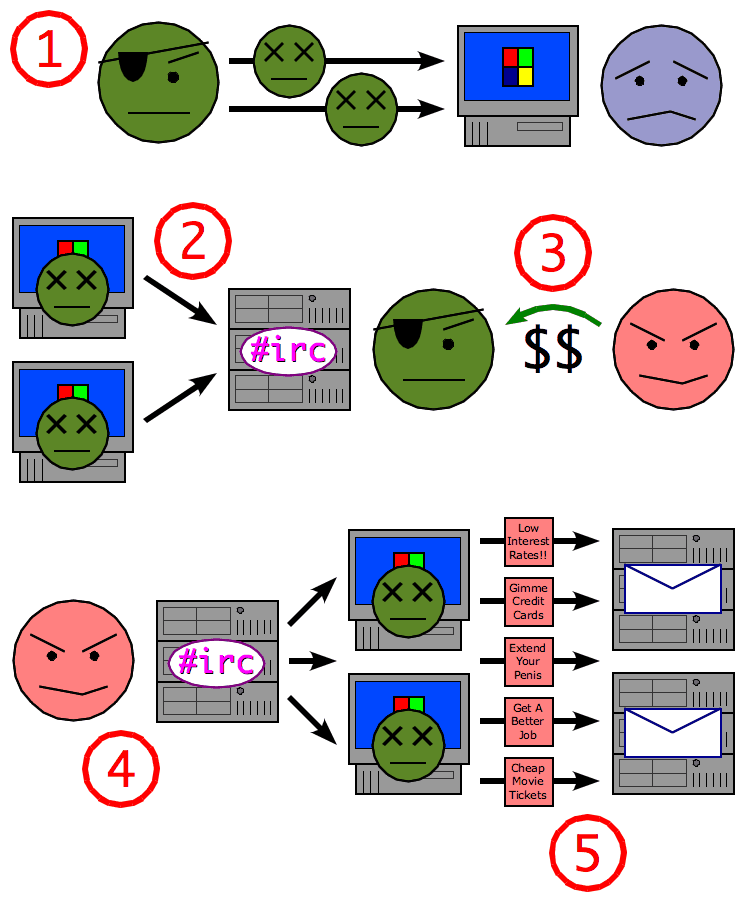

Et botnet er en del af et kommando- og kontrolangreb (CnC) -angreb. Sådan fungerer det. Ondsindede grupper spreder ondsindet software (alias malware) til så mange computere på internettet som muligt - jeg taler millioner af enheder. Derefter sælger de muligheden for at kontrollere alle disse enheder til en endnu mere ondsindet. Disse mennesker bruger derefter botnet til at starte et koordineret angreb over internettet. Normalt har dette form af et DDoS-angreb, e-mail SPAM storm. Imidlertid kan det også derefter bruges til at øge størrelsen på botnet ved at angribe flere enheder eller måske lydløst læne sig tilbage og bare indsamle data fra millioner af inficerede enheder.

Det store angreb på DynDNS var noget af en testkørsel. Dette var for at demonstrere kraften i et botnet. Skadene var udbredt, og kaoset var voldsomt, idet de tog ned enorme tjenester, du sandsynligvis bruger hver dag. Med andre ord, et stærkt marketingværktøj til fodgængere af vira og malware - forventer ikke, at dette er det sidste, du har hørt om botnetangreb.

Så det spørgsmål, du sandsynligvis stiller (eller burde stille ...), er dette:

- Hvordan beskytter jeg mig mod at blive en del af et botnet?

- Og hvordan kan jeg se, om jeg allerede er en del af en?

Billedkredit: CC BY-SA 3.0, Zombie-proces

Sådan registreres og forhindres Botnet-malware-infektioner

Der er gode nyheder og dårlige nyheder til dette. Den dårlige nyhed er, at botnet malware er beregnet til at blive uopdaget. Som en sovende agent holder det en lav profil på dit system, når det er installeret. I teorien skal din antivirus- og sikkerhedssoftware registrere det og fjerne det. Det er så længe antivirusvirksomhederne ved det.

Den gode nyhed er, at der er nogle enkle og gratis måder at afhjælpe den skade, du kan gøre, hvis din computer bliver en del af et zombie-botnet.

-

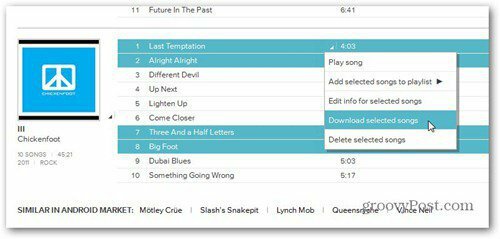

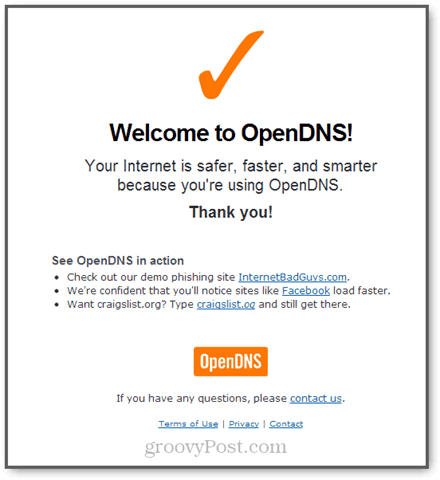

Brug en alternativ DNS-udbyder. DNS står for domænenavnetjenesten, og det er processen, hvor domænenavne (f.eks. Groovypost.com) oversættes til IP-adresser (f.eks. 64.90.59.127). Dette er en temmelig grundlæggende funktion for det meste, og normalt håndterer din internetudbyder det. Men du kan vælge en anden DNS-server, der har lidt merværdi. OpenDNS gør det for dig, men de tager også det ekstra skridt for at sikre dig, at du ikke får adgang til kendt ondsindet indhold. Det er som om du skulle kalde operatøren og være som "Operatør, forbinde mig til Mr. Jones!" og operatøren var som ”Um, du kender Mr. Jones er en total scam-kunstner, ikke? ” OpenDNS vil også være i stand til at fortælle dig, om du er en del af et botnet ved at genkende mønstre for kendte botnetangreb.

Brug en alternativ DNS-udbyder. DNS står for domænenavnetjenesten, og det er processen, hvor domænenavne (f.eks. Groovypost.com) oversættes til IP-adresser (f.eks. 64.90.59.127). Dette er en temmelig grundlæggende funktion for det meste, og normalt håndterer din internetudbyder det. Men du kan vælge en anden DNS-server, der har lidt merværdi. OpenDNS gør det for dig, men de tager også det ekstra skridt for at sikre dig, at du ikke får adgang til kendt ondsindet indhold. Det er som om du skulle kalde operatøren og være som "Operatør, forbinde mig til Mr. Jones!" og operatøren var som ”Um, du kender Mr. Jones er en total scam-kunstner, ikke? ” OpenDNS vil også være i stand til at fortælle dig, om du er en del af et botnet ved at genkende mønstre for kendte botnetangreb. - Få en god router. Hvis DNS-serveren er operatøren mellem dit hus og internettet, er din router operatøren mellem din internetudbyder og dine enheder. Eller måske er det som om din DNS-server er FBI og din router er den lokale politistyrke. For mange analogier? Okay, ked af det. Alligevel på samme måde, som din DNS-server kan tilføje et lag af sikkerhed, kan din router også. Min ASUS-router opdager malware og blokerer ondsindede websteder. Mange moderne routere gør det også. Så hvis du ikke har opgraderet din router på 10 år, skal du overveje den, selvom den fungerer helt fint.

-

Kontroller botnet-statuswebsteder. Der er to steder, der leverer gratis botnetchecks: Kasperskys Simda Botnet IP-scanner og Sonicwalls Botnet IP-opslag. Når du kommer fra et botnetangreb, kan du springe videre til disse sider for at se, om du er en del af problemet.

Kontroller botnet-statuswebsteder. Der er to steder, der leverer gratis botnetchecks: Kasperskys Simda Botnet IP-scanner og Sonicwalls Botnet IP-opslag. Når du kommer fra et botnetangreb, kan du springe videre til disse sider for at se, om du er en del af problemet. - Hold øje med dine Windows-processer. Hvis du åbner Task Manager i Windows 10, kan du se, hvilke processer der bruger dit netværk. Lav en kort oversigt over disse og noter alt, der ser mistænkeligt ud. For eksempel giver det mening, at Spotify bruger internettet, men hvad med den underlige proces, du aldrig har hørt om? For mere info, tjek dette: Tip om Windows 10: Find ud af, hvad en proces gør den lette måde. Du vil måske også tjekke ud NetLimiter til Windows og Lille Snitch til Mac.

Det er de grundlæggende trin, som enhver ansvarlig tech-bruger kan gøre. Efterhånden som ondskabsfolk på nettet fortsætter med at vokse og deres angreb bliver mere sofistikerede, opfordrer jeg dig til at fortsætte med at blive uddannet om hvordan man forbliver sikker online.

Er dine enheder nogensinde blevet kapret af et botnet? Jeg vil gerne høre om det! Del din historie i kommentarerne.