Sårbarhed ved Timhops gør mange Wordpress-websteder blokeret af Google

Wordpress Sikkerhed / / March 17, 2020

Det Advarsler om Google Malware begyndte at poppe over hele internettet tidligt i denne måned, og endda nu inficeres sider stadig af autonome internet-scripts. Hvis du kører et WordPress-sted med et tilpasset premium-tema, ser du muligvis allerede ovenstående meddelelse, når du prøver at besøge dit websted (forhåbentlig ikke….). Problemet ligger i en sårbarhed, der for nylig blev opdaget i et populært billedmanipulationskript kaldet Timbour. Scriptet er meget populært blandt premium WordPress-temaer, hvilket gør denne udnyttelse særligt farlig, idet udnyttelseskode har været i naturen i adskillige uger. Den gode nyhed er, jeg vil ikke kun gennemgå, hvordan du kan opdage, om du allerede er blevet inficeret, men også, hvordan du laver din blog for at forhindre, at du inficeres i første omgang.

Det Advarsler om Google Malware begyndte at poppe over hele internettet tidligt i denne måned, og endda nu inficeres sider stadig af autonome internet-scripts. Hvis du kører et WordPress-sted med et tilpasset premium-tema, ser du muligvis allerede ovenstående meddelelse, når du prøver at besøge dit websted (forhåbentlig ikke….). Problemet ligger i en sårbarhed, der for nylig blev opdaget i et populært billedmanipulationskript kaldet Timbour. Scriptet er meget populært blandt premium WordPress-temaer, hvilket gør denne udnyttelse særligt farlig, idet udnyttelseskode har været i naturen i adskillige uger. Den gode nyhed er, jeg vil ikke kun gennemgå, hvordan du kan opdage, om du allerede er blevet inficeret, men også, hvordan du laver din blog for at forhindre, at du inficeres i første omgang.

Sådan kontrolleres, om du har et problem

Bortset fra at se en advarsel i Chrome, der ligner den ovenfor, mens du besøger dit websted, er der to nemme måder at se, om din WordPress-installation er blevet inficeret.

Den første er en ekstern wordpress-scanner designet af Sucuri: http://sitecheck.sucuri.net/scanner/

Det andet er et serversidescript, som du uploader til dit websted og derefter indlæser fra en webbrowser. Dette er tilgængeligt kl http://sucuri.net/tools/sucuri_wp_check.txt og skal omdøbes efter download som beskrevet i Sucuris vejledning nedenfor:

- Gem script på din lokale maskine ved at højreklikke på linket ovenfor og gem link som

- Log ind på dit websted via sFTP eller FTP (Vi anbefaler sFTP / SSH)

- Upload scriptet til dit rod WordPress-bibliotek

- Omdøb sucuri_wp_check.txt til sucuri_wp_check.php

- Kør scriptet via den valgte browser - yourdomain.com/sucuri_wp_check.php - Sørg for at ændre URL-stien til dit domæne og uanset hvor du uploadede filen

- Kontroller resultaterne

Hvis scannerne henter noget inficeret, vil du straks fjerne de inficerede filer. Men selv hvis scannerne viser "alle klare", har du sandsynligvis stadig et problem med din faktiske timumninstallation.

Hvordan løser jeg det?

For det første, hvis du ikke allerede har gjort det - sikkerhedskopier og download en kopi af dit WordPress-bibliotek og din MySQL-database. For instruktioner om sikkerhedskopiering af MySQL-databasen se WordPress Codex. Din sikkerhedskopi kan muligvis indeholde skrammel, men det er bedre end at starte fra intet.

Næste, tag den seneste version af timoem på http://timthumb.googlecode.com/svn/trunk/timthumb.php

Nu er vi nødt til at sikre det nye timbumn .php og gøre det, så eksterne websteder ikke kan aktivere køreskripts. Følg disse trin for at gøre dette:

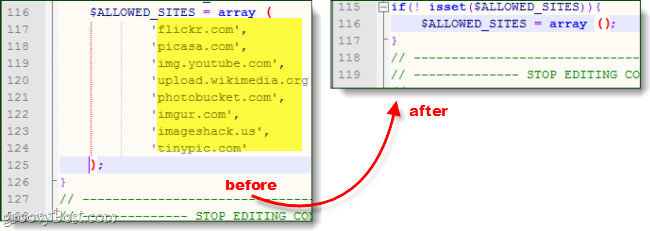

- Brug en teksteditor som notepad ++ og gå til linje 27 i timbebrit.php - Det skal læse $ allowSites = array (

- Fjern alle de nævnte steder, f.eks. "Imgur.com" og "tinypic.com"

- Efter fjernelse af alt skal parentesen nu være tom og lukket på denne måde: $ allowSites = matrix();

- Gem ændringer.

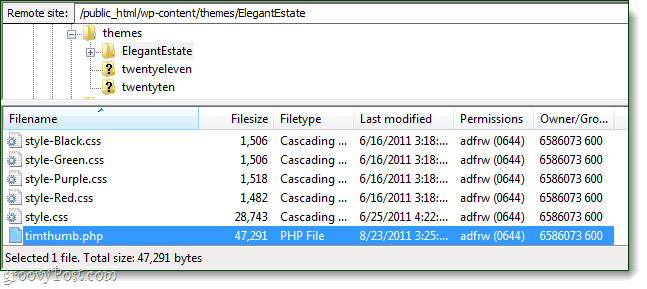

Okay, nu når dit nye timbumn-script er sikkert, skal du oprette forbindelse til dit websteds server via FTP eller SSH. I de fleste WordPress tilpassede temaer, der bruger timbúm, er det placeret i wp-content \ temaer \ [THEMENAME] folder. Slet den gamle timbhumb.php og udskift den med den nye. Hvis du har mere end en kopi af timbúm på din server, skal du være sikker på at udskifte ALLE af dem - bemærk, at de nogle gange bare bliver kaldt thumb.php.

Når du har opdateret timbúm på din webserver og ryddet nogen af filerne, der blev fundet af ovenstående scannere, er du mere eller mindre god til at gå. Hvis du tror, at du muligvis opgraderer lidt til sent, og at du muligvis allerede er inficeret, skal du straks kontakte din webhost og bede dem om at udføre en fuld AV-scanning af din webserver. Forhåbentlig kan så hjælpe med at rette dig op ellers skal du muligvis vende tilbage til en sikkerhedskopi.