Sådan krypteres din systemdisk, og hvorfor du virkelig, virkelig burde

Privatliv Sikkerhed Kryptering Udvalgte True Crypt / / March 18, 2020

På trods af de mange lag af sikkerhed, der er indbygget i Microsoft Windows, ligger der en massiv sårbarhed på næsten enhver computer i et hjem eller kontor: dataene på din harddisk er ikke krypteret. Dette betyder, at selv en usofistisk hacker kunne få adgang til dine data uden at kende dine Windows-loginoplysninger. Heldigvis er der en nem og gratis løsning til dette sikkerhedshul: systemdiskkryptering. Læs videre for at lære at kryptere hele din systemdisk ved hjælp af TrueCrypt.

Denne artikel præsenterer sagen til kryptering af hele din systemdisk. Den første årsag, som vejledningen nedenfor illustrerer, er, at det er utroligt let takket være TrueCrypt. Men de andre grunde har meget at gøre med identitetstyveri og lidt at gøre med at dække din røv (ets) i tilfælde af en føderal efterforskning. Hvis du allerede er overbevist, er du velkommen til at springe til selvstudiet med nedenstående links. Ellers skal du læse videre.

Denne artikel præsenterer sagen til kryptering af hele din systemdisk. Den første årsag, som vejledningen nedenfor illustrerer, er, at det er utroligt let takket være TrueCrypt. Men de andre grunde har meget at gøre med identitetstyveri og lidt at gøre med at dække din røv (ets) i tilfælde af en føderal efterforskning. Hvis du allerede er overbevist, er du velkommen til at springe til selvstudiet med nedenstående links. Ellers skal du læse videre.

- Hvorfor alle skal have en krypteret systemdisk

- Sådan krypteres hele din systemdisk ved hjælp af TrueCrypt

- Sådan dekrypteres din systemdisk permanent

Hvorfor alle skal have en krypteret systemdisk

Okay, lad mig kvalificere dette. Ikke alle skal kryptere deres systemdisk. Bare alle, der har personlige eller økonomiske oplysninger på deres computer, som f.eks. Selvangivelse, gemmes adgangskoder, gennemsigtighedshistorie, e-mails, genoptagelse, adressebøger, fotos og videoer, værktøjsregninger, konto historie osv. Hvis alt hvad du bruger din computer til er at læse Reddit i inkognitotilstand, behøver du sandsynligvis ikke at kryptere dine data. Men hvis du er som det store flertal af brugere af personlige computere eller virksomheder, har du værdifulde data, der garanterer beskyttelse. Her er de tre bedste risici forbundet med at have en ikke-krypteret harddisk.

1. Tyve er ikke kun efter din hardware

En tyv kan sandsynligvis tjene et par hundrede dollars indhegnning af en stjålet bærbar computer. Men han kan tjene endnu flere penge, hvis han stjæler din identitet, mens han er ved det. Uanset om det er din Bitcoin-tegnebog, en gammel selvangivelse eller en Google Chrome-installation med din Amazon, PayPal og online-bankadgangskoder cachelagret, dataene på din harddisk kunne vise sig at være langt mere værdifulde end hardware sig selv.

”Ah, men jeg har min Windows-konto adgangskodebeskyttet. Han vil ikke engang være i stand til at logge på, ”siger du.

Undskyld. Data / laptop tyve behøver kun at være lidt kloge for at omgå Windows login-skærmen og komme til dine data. Alt i alt er alt, hvad han har brug for, en installation, der kan startes af Linux på en tommelfingerdrift, og han kunne starte din computer op og udforske indholdet af dit systemdrev i sin helhed. Dette skyldes, at din Windows-adgangskodebeskyttelse kun forhindrer nogen i at logge ind på din Windows-brugerkonto. Det forhindrer dem ikke i at få adgang til dataene på en anden måde længere end en tændingsnøgle forhindrer en carjacker i at bryde dit vindue og hotwiring din bil. Der er randsager, jeg kender. Måske krypterede du dine filer og mapper ved hjælp af Steve's EFS kryptering trick til Windows men min gæt er, at det er faktisk undtagelsen ikke reglen. Lad os gå videre.

2. Til salg: din gamle harddisk (og alle dine data)

Garantier er fantastiske. Jeg har fået harddiske, strømkilder og hele computere udskiftet under garanti, slikkelig split, gratis, uden besvær. Men når det kommer til harddiske, er der en fangst. For at få en reparation eller udskiftning skal du sende din gamle harddisk i (RMA-proces). Det samme gælder ved afsendelse af hele computeren til garantireparationer. Inden du gør dette, ser det ud til at være logisk at slette alle følsomme data fra din harddisk sikkert, ligesom du ville gøre før du sælger eller genanvender din computer. Men hvis din computer er muret, eller din harddisk ikke engang monteres, er det ikke en mulighed. Du bliver nødt til at sende din harddisk med alle dine data stadig intakte.

Dette ville være problematisk, hvis der f.eks. Var en skrupelløs tekniker (måske en tredjepart underleverandør), der høste kundedata, mens de udførte garantiservice. Det er dog sjældent sjældent sker ske. Men hvad der er langt mere almindeligt, er praksis med videresalg af brugte drev. Hvis du har holdt øje med dealwebstederne, har du måske bemærket "renoverede" harddiske til salg til en stor rabat. Disse renoverede eller recertificerede harddiske er normalt drev, der er returneret eller udskiftet under garanti. Oftest, snarere end at få dig til at vente, mens de evaluerer og reparerer din harddisk, vil producenterne sende dig en splinterny harddisk, der dækker din garanti. Derefter vil de tage dit drev, ordne det op, omformatere det og (måske) ordentligt tørre det, inden du pakker det om igen og sælger det tilbage til en anden kunde. Mens de fleste daglige brugere ikke engang ved at se efter restdata på et brugt drev, er en bestemt data gendyr eller… endda et keder barn kunne sandsynligvis hente lige nok data fra et reformateret drev til at gøre noget skader ved hjælp af enkle at bruge gratis værktøjer tilgængelig på nettet. Et socialsikringsnummer er trods alt kun ni cifre langt - hver gang, hvis du ved, hvad jeg mener.

Hvis du returnerer hardware, er det en god ide at bede sælgeren eller fabrikanten om at ødelægge den, efter at de har afsluttet deres evaluering. Men som en gentleman, der returnerer en computer til Best Buy, opdagede, er det ikke altid nemt at få butikken til at følge sine løfter. Som kronisk fortalt af MSNBC-bloggeren Bob Sullivan, returnerede en Cincinnati-kunde sin ødelagte computer til Best Buy, da han troede, at hans gamle harddisk ville blive boret og bortskaffet på en sikker måde. Meget til hans ubehag modtog han et telefonopkald seks måneder senere fra en fremmed, der fortalte ham “Jeg har lige købt din harddisk”På et loppemarked i Chicago. Av….

3. Kaster du en harddisk ud? Det kan være en føderal lovovertrædelse

FACTA, HIPAA og andre føderale regler for forebyggelse af privatlivets fred og identitetstyveri kræver, at virksomhederne bortskaffer kunde- og patientjournaler korrekt. Papirregistre - manilamapper, medicinske diagrammer, låneansøgninger - er den første ting, der kommer til at tænke på. Men digitale poster er også omfattet af føderal lov. Hvis du er en virksomhed, sætter det dig på krogen for korrekt bortskaffelse af dine harddiske og andre medier. I disse dage går de fleste institutioner langt ud over at bore huller gennem fadet og makulere i stedet drevene i små bunker, ligesom papir; eller de outsourcer jobbet til en virksomhed, der er specialiseret i dette leverer ødelæggelsescertifikater for at bevise, at arbejdet var afsluttet.

Men hvis du ikke er en virksomhed eller et hospital, er der ingen grund til at bekymre dig, ikke? Ikke nøjagtigt. Lad os sige, at du ansætter en babysitter eller en barnepige. Som en del af din due diligence bestiller du en baggrundskontrol af hende og gemmer resultaterne - inklusive hendes adressehistorie, hendes SSN osv. - på harddisken på en gammel computer. År senere donerer du den gamle computer til Goodwill, nogle universitetsbørn køber den, gør en fil fortrydelse eller gendannelse af data og bam - har langt mere information om din barnepige end han lovligt burde. Som din barnepiges arbejdsgiver har du mislykket din føderale mandat for at beskytte hendes identitet.

Systemdiskkryptering til redning

Det reelle ansvar i alle disse situationer er at lade følsomme eller fortrolige oplysninger opholde sig ukrypteret på en harddisk. Data er notorisk vanskelige at udrydde. Dette gælder især, når vi taler om solid-state drev (SSD'er) og flash-baserede medier (som SD-kort); en undersøgelse fandt, at det er næsten umuligt at slette data på SSD'er. Derfor er kryptering en sådan yndefuld løsning. Med krypterede data betyder det ikke så meget, hvis dine data falder i de forkerte hænder. Medmindre de kan knække krypteringen eller gætte din adgangskode, får de ikke brugbare personlige oplysninger fra din disk. Hvis en datatyv monterer din disk til et andet system, er alt, hvad de finder, krypteret gibberish.

Kombiner kryptering med et sikkert format (når det er muligt), og du er alle undtagen sårbare for datatyveri.

Systemdiskkryptering er praktisk, fordi det ikke forstyrrer din normale computerbrug, bortset fra en ekstra adgangskode, der skal indtastes ved opstart og et lille fald i ydelsen. TomsHardware anså ydelseseffekten "ikke synlig" for gennemsnitlige brugere. Systemdiskkryptering beskytter alle bit af data på din harddisk uden at kræve, at du vælger og vælger, hvilke dokumenter og filer du skal kryptere. Og bedst af alt, kan du gøre det gratis ved hjælp af TrueCrypt. Sådan gør du:

Krypter din hele systemdisk ved hjælp af TrueCrypt

Download og installer TrueCrypt på den Windows-maskine, du vil kryptere (denne tutorial bruger TrueCrypt 7.1a).

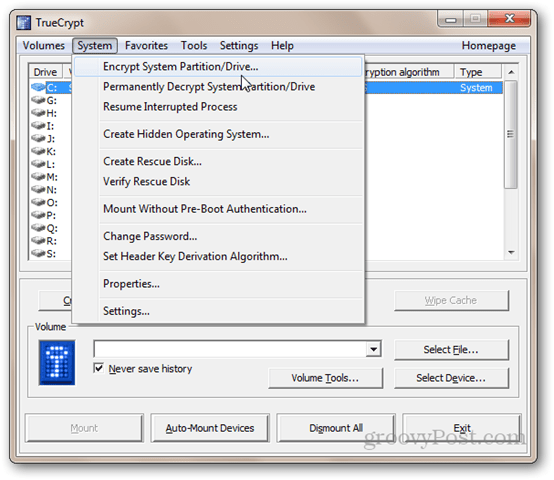

Start derefter TrueCrypt, og klik på System | Krypter systempartition / drev ...

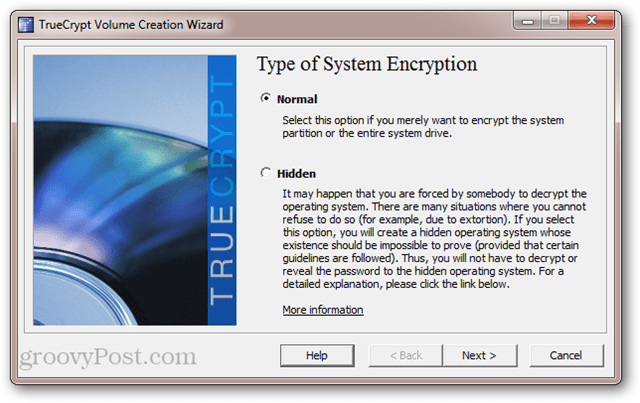

Vælg derefter typen af systemkryptering. Jeg anbefaler at vælge Normal for nu. Skjult er sandsynligvis en smule overdreven (læs beskrivelsen i skærmbilledet for at lære om dens hensigt). Klik på Næste.

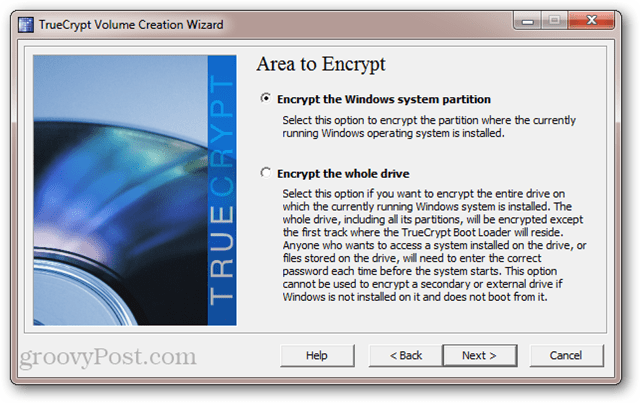

I vinduet Område til kryptering har du to muligheder. Hvis du har dine data og din Windows-installation på den samme partition, skal du vælge den første mulighed ("Krypter Windows-systempartitionen"). Hvis du har flere partitioner - f.eks. en til dine data og en til dit operativsystem - vælg derefter den anden mulighed (“Krypter hele drevet”). Hvis du er usikker, skal du gå med den anden. Klik på Næste.

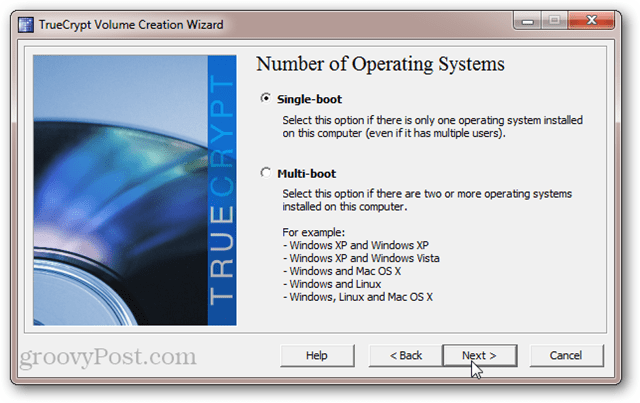

Vælg Single-boot eller Multi-boot på det næste skærmbillede og klik på Next.

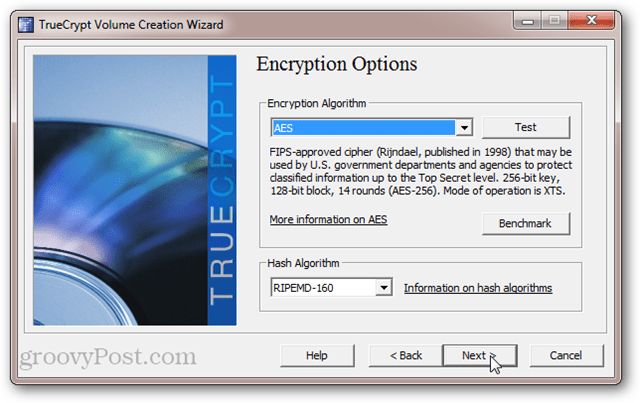

Vælg derefter dine krypteringsindstillinger. Hvis du ikke ved, hvad noget af dette betyder, er standardindstillingerne gode nok for dig. Bemærk, at du har muligheden for at bruge flere krypteringsniveauer. Selvom dette er mere sikkert, øger det ydelseseffekten (dvs. din computer kører lidt langsommere end hvis du valgte et enkelt krypteringsniveau). Klik på Næste.

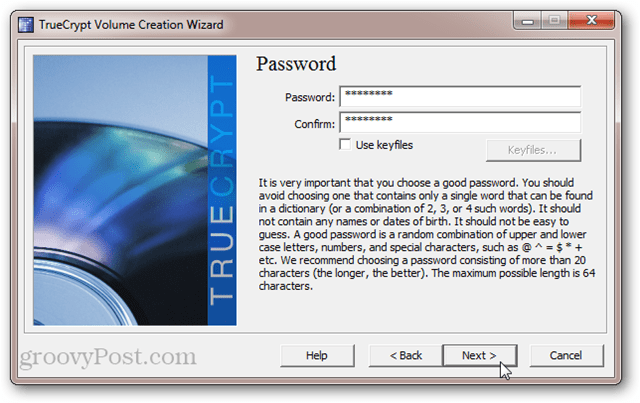

Vælg et kodeord. Som altid er længere adgangskoder stærkere. Men sørg for, at det er en, du kan huske. Klik på Næste.

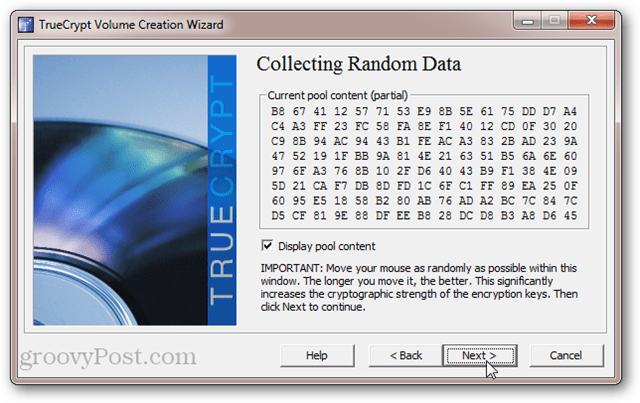

Flyt musemarkøren for at randomisere poolindholdet. Klik på Næste.

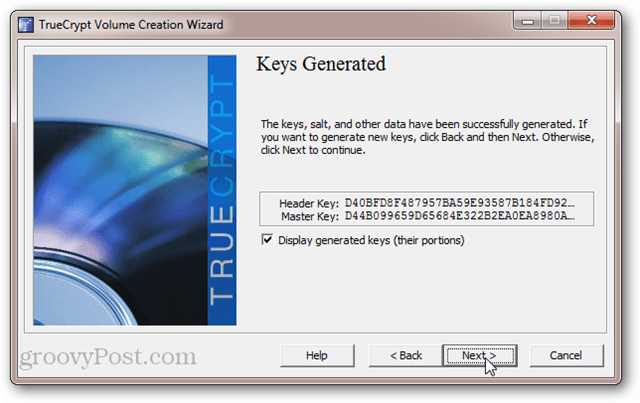

Se dine master- og headertaster. Du behøver ikke at nedskrive dette eller noget. Dette er bare FYI. Klik på Næste.

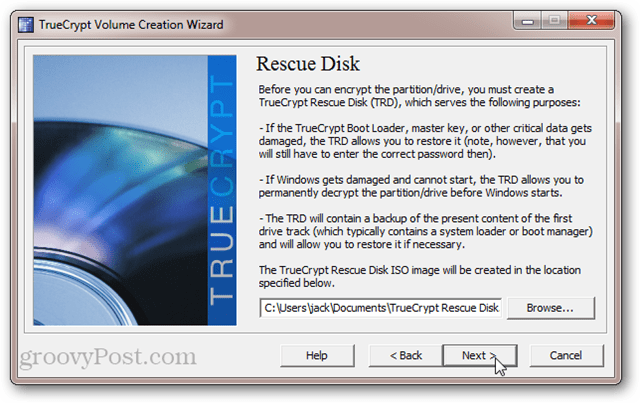

TrueCrypt vil nu bede dig om at brænde en TrueCrypt Rescue Disk. Spring ikke over dette trin. TrueCrypt bruger en speciel boot loader til at dekryptere dit drev. Hvis dit system bliver beskadiget eller ødelagt, har du brug for denne disk for at få adgang til dine data. Så tab ikke det. Bemærk også, at TrueCrypt-gendannelsesdisk er specifik for din krypterede systemdisk. Du kan ikke bruge en redningsdisk, som du oprettede til en anden krypteret disk. Klik på Næste for at starte processen.

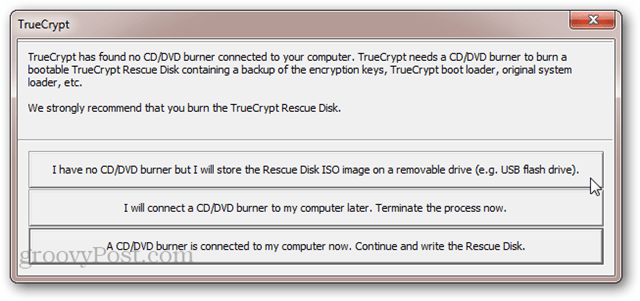

Hvis du ikke har et CD / DVD-drev på din computer, kan du også oprette TrueCrypt Recovery Disk på et USB-drev. Hvis du har en brænder på din computer, føres du direkte til Windows Disc Image Burner-værktøjet, og du vil ikke se prompten nedenfor.

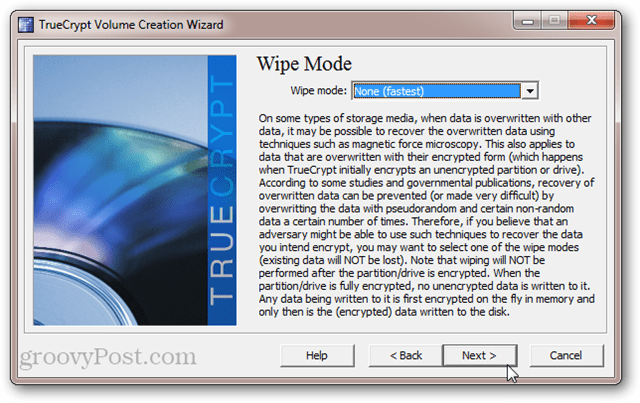

Når du brænder din TrueCrypt Rescue Disk, bliver du spurgt, om du vil vælge en sikker sletningstilstand. Igen er dette for ultraparanoid. Du kan sandsynligvis springe over dette trin og være okay. Men hvis du har et meget stort drev, som du har brugt et stykke tid, vil det ikke skade at tørre drevet ud, før det krypteres. Det eneste, du skal tabe, er tid. Men hvis du ikke er bekymret for nogen, der bruger magnetisk kraftmikroskopi til at gendanne dine overskrevne data, skal du vælge Ingen (hurtigst) og klikke på Næste.

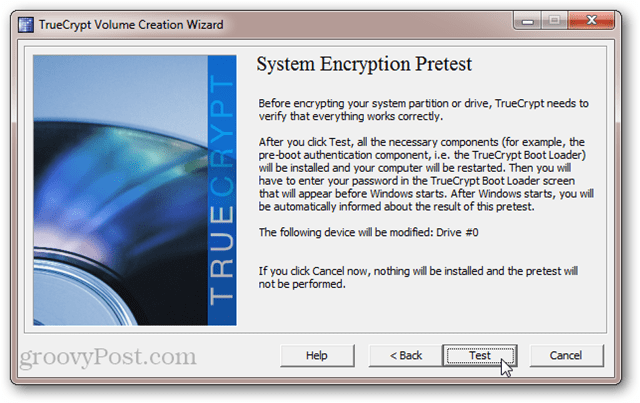

TrueCrypt kører nu en systemkrypteringspræstest. Dette indebærer en genstart og en anmodning om din nye adgangskode. Dette sikrer, at TrueCrypt Boot Loader blev installeret korrekt, og at alt fungerer fint, før dit drev er krypteret. Klik på Test, når du er klar. Du har stadig en mulighed for at gå ud, hvis testen ikke går godt.

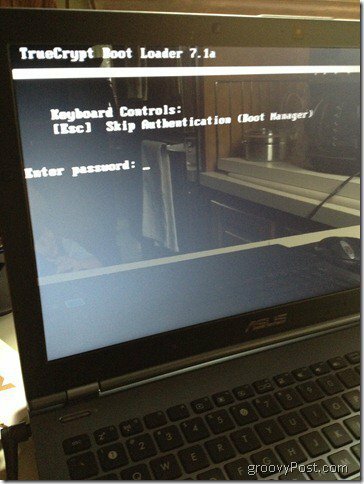

Når du har klikket på Test, bliver du bedt om at genstarte. Når du gør det, ser du din normale BIOS-skærm efterfulgt af TrueCrypt Boot Loader. Indtast din adgangskode for at afslutte opstart i Windows.

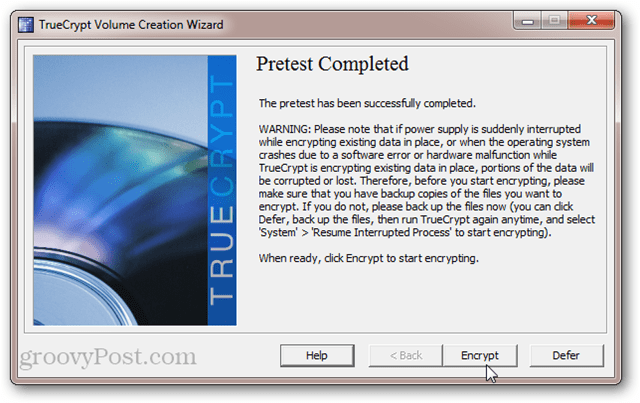

Efter en vellykket forprøve kan du klikke på Krypter for at afslutte jobbet.

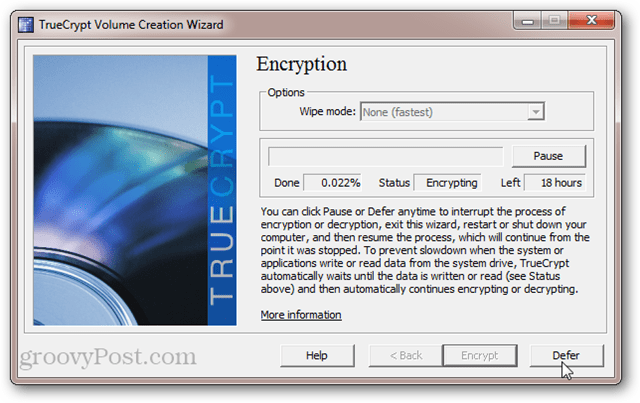

Afhængig af størrelsen på lydstyrken og hastigheden på din computer, kan dette tage et stykke tid. På min Core i5 bærbare computer tog det cirka fem timer at kryptere min 250 GB systemdisk (jeg lod den køre natten over). På mit AMD Phenom II X4 2.8 Ghz-skrivebord estimerede det 18 timer at kryptere min 1,5 TB harddisk. Din kilometertal varierer.

Heldigvis kan du udsætte eller sætte krypteringsprocessen på pause når som helst. Du kan endda genstarte eller lukke computeren og genoptage krypteringsprocessen, hvor du slap. TrueCrypt kører krypteringsprocessen i baggrunden, mens du bruger andre applikationer, men dette forlænger den samlede tid, det tager at kryptere.

Når krypteringen er afsluttet, ser dit Windows-system ud og føles nøjagtigt det samme som det gjorde. Den eneste forskel er, at du vil se TrueCrypt Boot Loader-skærmen, hver gang du tænder for din computer eller vækker den fra dvaletilstand. Du behøver ikke at indtaste din adgangskode til autentificering før opstart efter at du er vågnet fra søvn.

Fortrydelse af en hel systemdiskkryptering

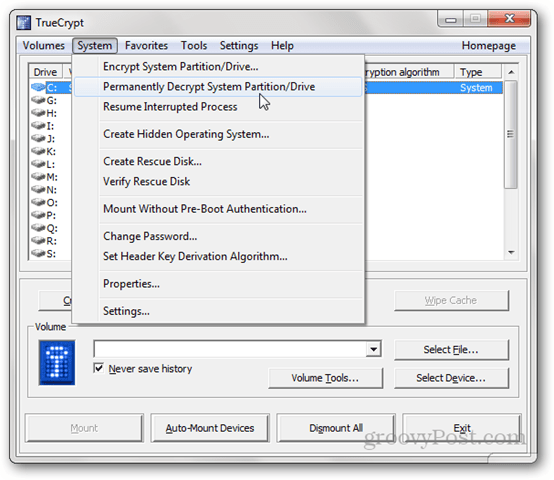

Hvis du er træt af at indsætte en ekstra adgangskode, eller hvis du vil dekryptere din systemdisk permanent for nogle af anden grund kan du fortryde din TrueCrypt-systemkryptering ved at klikke på System> Permanent dekryptere system Partition / Drive.

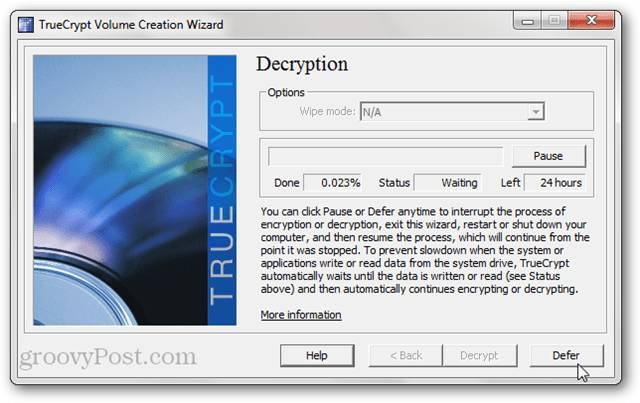

Du får en passende advarsel om, at dit drev bliver afkrypteret bagefter. Når du har klikket på Ja det nødvendige antal gange, begynder dekrypteringsprocessen. Sæt dig ind - dette vil tage næsten så lang tid, som det tog at kryptere drevet i første omgang. Igen kan du bruge din computer og / eller pause eller udskyde dekrypteringen når som helst.

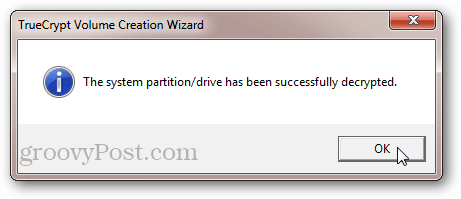

Når dekrypteringen er afsluttet, bliver du bedt om at genstarte. Skærmbilledet TrueCrypt Boot Loader vises ikke længere, og din systemdisk bliver ikke krypteret.

Bemærk, at selvom du ikke bliver bedt om at indtaste din adgangskode, vil TrueCrypt Boot Loader stadig installeres på din systemdisk. Dette bør ikke give nogen problemer. Men hvis det bugs dig at vide, at der er resterende ting tilbage på din master boot record, kan du omskrive din MBR ved hjælp af en Windows 7-installationsdisk eller en Windows 7-systemreparationsdisk.

Konklusion

Kryptering af din systemdisk med TrueCrypt er gratis, sikker og let. Der er relativt lidt omkostning med hensyn til præstationspåvirkning og ekstra besvær. Men fordelene ved din datasikkerhed er enorme. På denne måde ligner systemdiskkryptering meget som boligforsikring. Forhåbentlig behøver du aldrig at bruge det. Men når det utænkelige sker, er du som helvede glad for, at den er der.